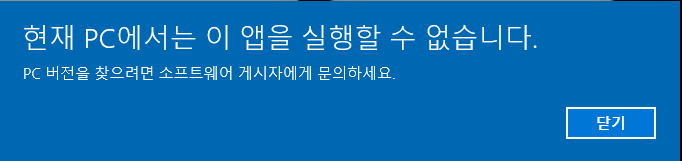

문제를 다운받아서 실행을 시켜보면 그냥 실행은 안된다.

그래서 Olly DBG로 열어보았다.

역시나 안된다 그래서 마지막으로 HXD Editor를 사용해서 열어보았다.

안의 내용을 확인해보니 MZ -> DOS Header 시그니처

즉, 윈도우 PE파일 인것 같다.

그뒤로 계속해서 쭉 내려보니 실패한 문자열과 성공한 문자열의 메세지들을 확인 할 수 있었다.

숫자랑 섞어서 사용한거 보니 브루트포스를 방지 하기 위한 것 같다.

Password는 JK3FJZh이다.

'CTF > Reversing' 카테고리의 다른 글

| Code Engn Basic RCE level 6 (0) | 2020.12.02 |

|---|---|

| Code Engn Basic RCE level 5 (0) | 2020.08.16 |

| Code Engn Basic RCE level4 (0) | 2020.08.16 |

| Code Engn Basic RCE level3 (0) | 2020.08.12 |

| Code Engn Basic RCE Level1 (0) | 2020.08.11 |